보통 해결하려는 문제

- 보안 피드백이 너무 늦게 도착해, CI나 리뷰 사이클이 이미 비싸진 뒤에야 알게 됩니다.

- 도구가 너무 많은 노이즈와 너무 적은 컨텍스트를 만들어 개발자들이 신뢰를 잃습니다.

- 팀이 리포지토리 이력과 공유 suppression을 원하지만 클라우드를 스캐닝 엔진으로 만들고 싶지는 않습니다.

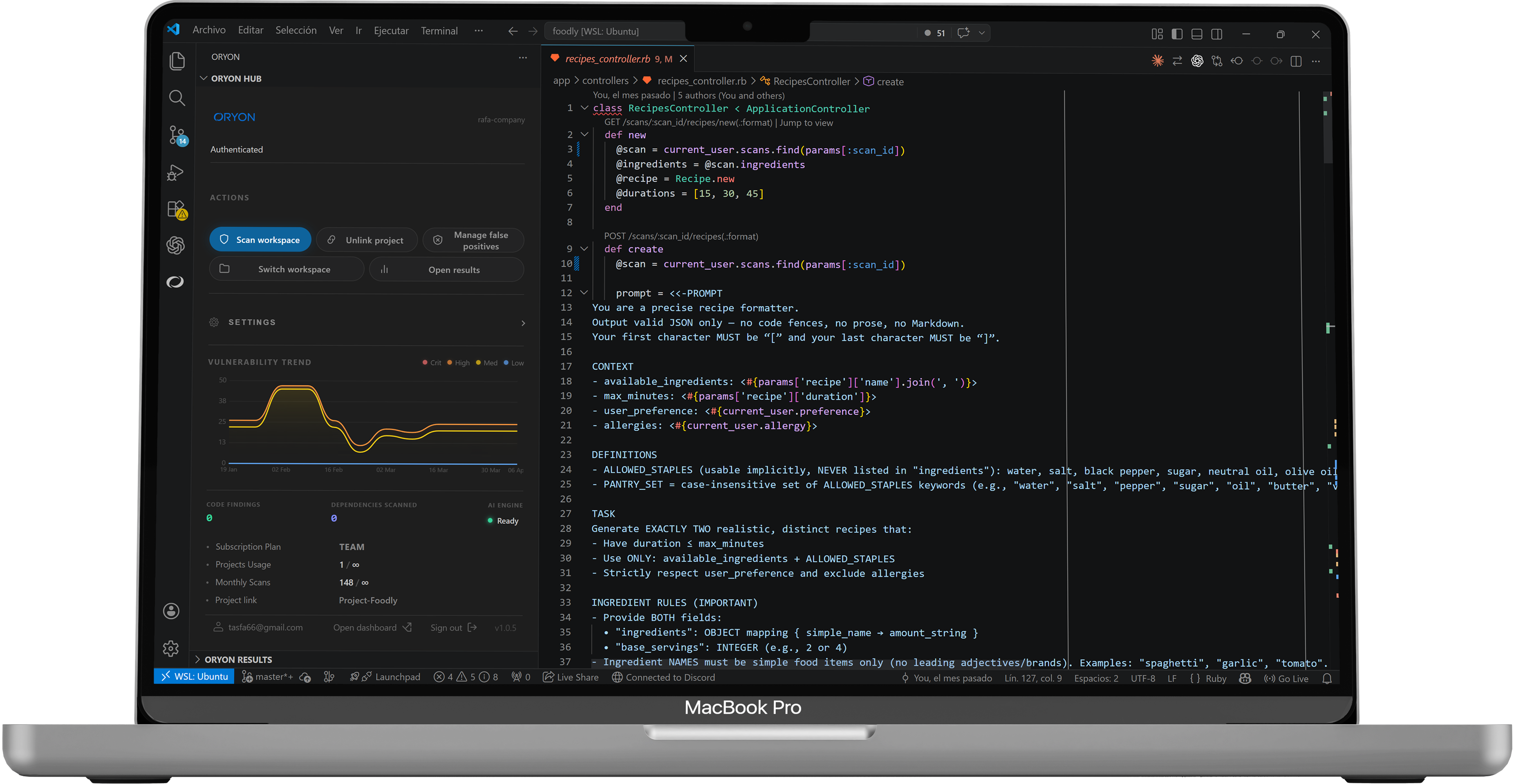

에디터 우선 보안

Oryon은 코드 및 의존성 분석을 VS Code와 호환 포크로 가져오고, 보수적인 AI triage를 적용하며, 리포지토리가 연결된 경우에만 팀 메모리를 dashboard에 동기화합니다.

검색 의도

작동 방식

확장 프로그램은 편집하거나 저장하는 동안 파일을 분석하며, 필요할 때 전체 workspace도 스캔할 수 있습니다.

개발자는 작업이 이미 downstream으로 넘어간 뒤가 아니라, 코드가 아직 바뀌는 동안 신호를 봅니다.

Oryon은 공유 suppression, 휴리스틱 prefilter, 엄격한 2-pass AI triage 흐름을 적용합니다.

시스템이 확신하지 못하면 finding이 그대로 유지됩니다. 이는 조용히 과도한 필터링을 하는 워크플로보다 신뢰를 더 높여 줍니다.

리포지토리가 연결되면 findings와 dependency 데이터가 같은 repo fingerprint에 묶여 dashboard로 대량 동기화됩니다.

이로써 클라우드를 스캐너로 바꾸지 않고도 dashboard가 프로젝트, scans, suppression, 후속 조치를 위한 공유 메모리가 됩니다.

적합한 경우

FAQ